Attenzione alle app degli operatori telefonici installate sul vostro Apple iPhone: sono stati segnalati casi di app malevole che vanno a violare la privacy del proprietario del device vittima, consentendo al cyber criminale di monitorare la posizione dell’iPhone e di ascoltare le chiamate telefoniche effettuate e ricevute dal dispositivo.

App spyware su iPhone

Ad individuare queste app di spyware sono stati alcuni ricercatori di sicurezza della società di sicurezza mobile Lookout che hanno scoperto che una potente app malevola di sorveglianza progettata per Android, precedentemente individuata dagli stessi ricercatori, era ora in grado di colpire anche dispositivi con sistema operativo Apple iOS, ovvero gli iPhone.

Si tratta di applicazioni che venivano spacciate per app pubblicate dalle compagnie di telefonia mobile in Italia e Turkmenistan, ma in realtà servivano a diffondere software malevolo. Le app erano disponibili per gli utenti di iPhone da scaricare tramite Safari, il browser installato di default nei dispositivi Apple, abusando dei certificati aziendali emessi dalla Apple per bypassare l’app store del gigante tecnologico e infettare vittime ignare. Queste app utilizzavano il branding dell’operatore telefonico e facevano finta di offrire utility per i piani mobile degli utenti, in realtà però andavano ad acquisire il permesso di monitorare la posizione, raccogliere contatti, foto e altro, consentendo ai malintenzionati anche di ascoltare da remoto le conversazioni telefoniche degli utenti.

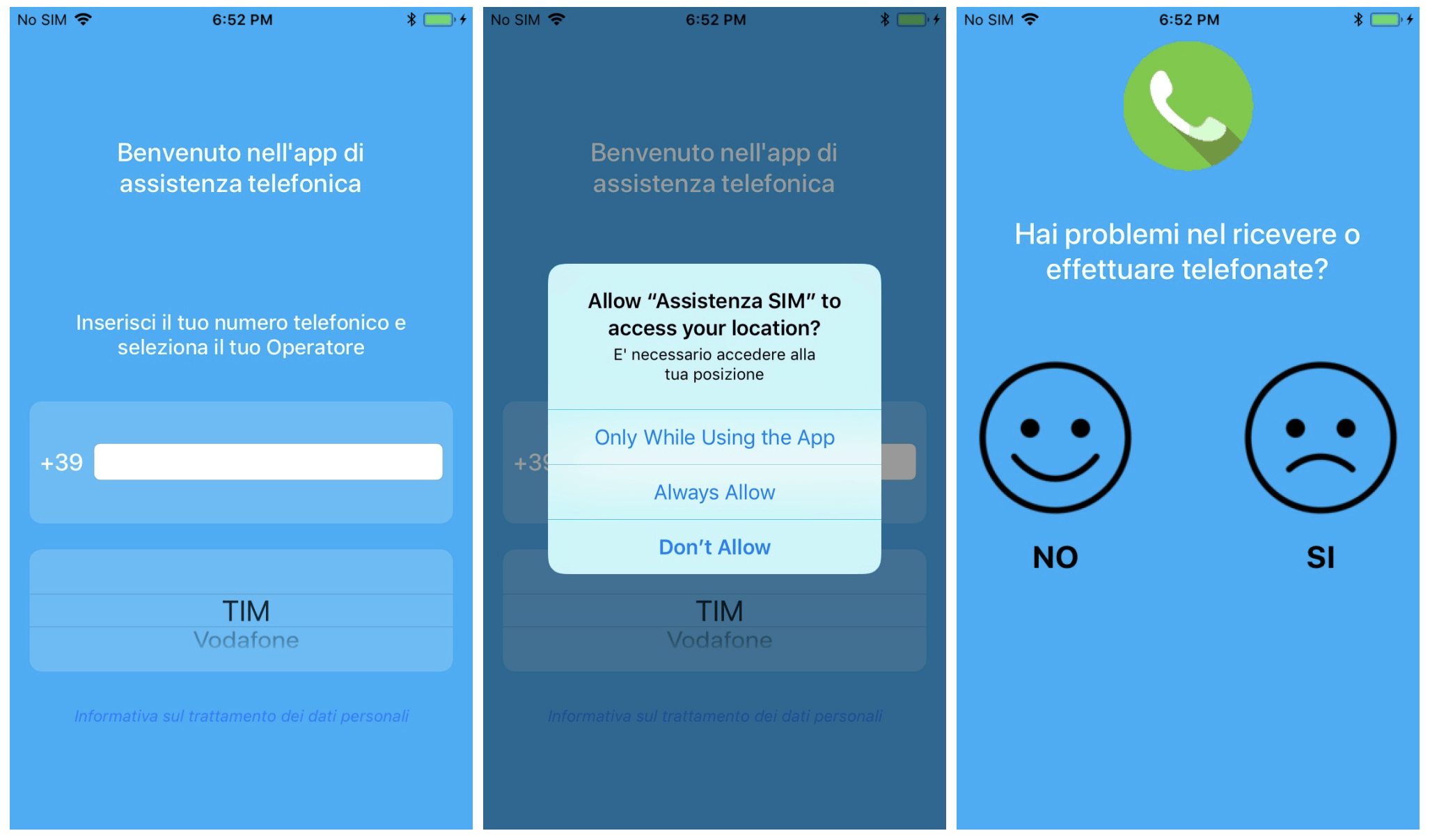

Ecco come si presentava la schermata dell’app per iPhone che spiava di nascosto i dati privati di un utente vittima, inviando la sua posizione in tempo reale ai server della società spyware.

Certificati aziendali falsi

L’app Android malevola rilevata in precedenza e collegata dai ricercatori a questa applicazione spyware per iPhone era stata soprannominata Exodus e, scaricabile direttamente dall’app store di Google, aveva già fatto centinaia di vittime. Entrambe le app utilizzavano la stessa infrastruttura di back-end, mentre l’app iOS ha utilizzato diverse tecniche, come il blocco dei certificati, per rendere difficile l’analisi del traffico di rete.

Ogni app fornita attraverso l’App Store deve essere certificata da Apple, che ovviamente revoca l’autorizzazione quando viene a conoscenza di singoli casi di falsi certificati aziendali (come per le app di cui stiamo parlando). A quanto pare però l’azienda non ha propriamente sotto controllo il programma di certificazione aziendale globale visto che all’inizio di quest’anno era stato scoperto un modello simile di malware, basato sull’abuso dei certificati aziendali per sviluppare app mobili che sfuggivano al controllo dell’app store di Apple.