Symantec ha reso pubblici attraverso il suo blog ufficiale i risultati di una ricerca che illustra come un nuovo malware Android sia in grado di sottrarre le credenziali Uber e utilizzi i link dell’app di Uber per coprire le tracce dell’hackeraggio.

Nel corso dell’analisi della variante più recente del malware Android.Fakeapp, Symantec ha scoperto nuove tecniche di social engineering che metterebbero a rischio milioni di utenti Uber.

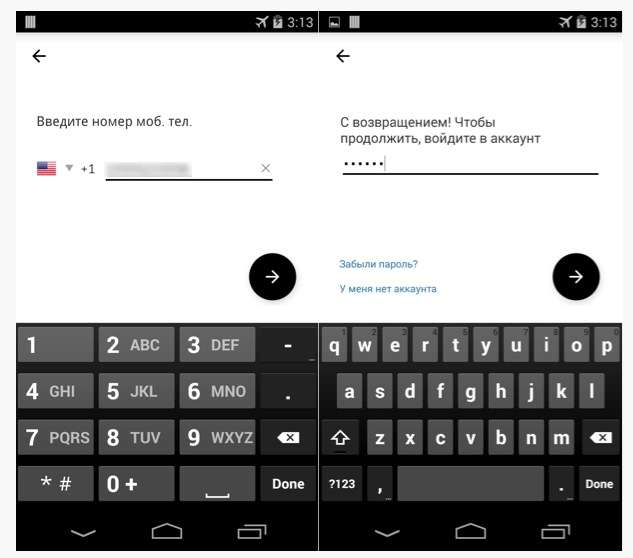

La falsa app chiede agli utenti i propri dati

Tra le scoperte più importanti:

Android.Fakeapp imita l’interfaccia utente di Uber a intervalli regolari sino a quando non riesce a far inserire le proprie credenziali (ID e password) Uber all’utente. Una volta entrato, il malware invia le informazioni personali dell’utente al proprio server remoto

Per evitare di allarmare l’utente, la variante Fakeapp imita e visualizza lo schermo della app Uber che mostra la localizzazione attuale dell’utente. Il malware utilizza un deep link URI (Uniform Resource Identifier) della app originale, che attiva la funzione di Richiesta di Vettura utilizzando come punto di ritrovo il luogo nel quale l’utente hackerato si trova in quel preciso momento.

Oltre che invitare ad usare il proprio antivirus, Norton, Symantec consiglia agli utenti di tenere aggiornate le proprie app, evitare di scaricare app da siti sconosciuti installando solo quelle scaricate da fonti attendibili, prestare particolare attenzione alle autorizzazioni che le app richiedono ed effettuare frequenti backup dei dati importanti.